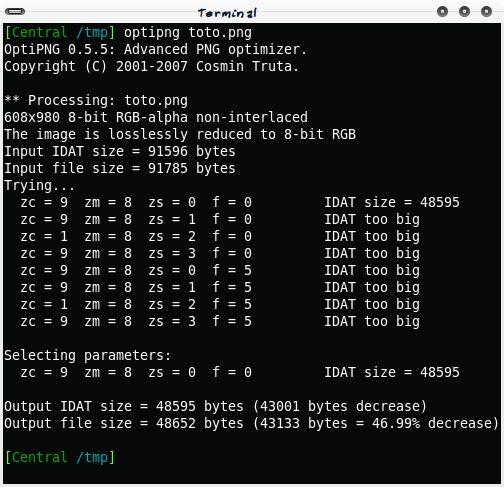

OptiPNG permet facilement d’optimiser la taille d’un fichier PNG sans perte de qualité.

En moyenne j’obtient généralement ~50% de gain sur la taille du fichier.

OptiPNG permet facilement d’optimiser la taille d’un fichier PNG sans perte de qualité.

En moyenne j’obtient généralement ~50% de gain sur la taille du fichier.

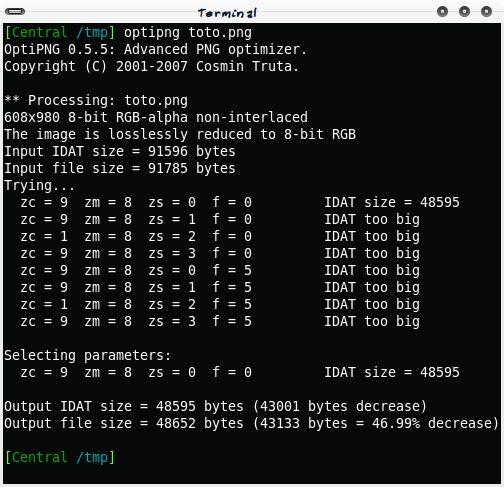

DNSenum permet de récupérer rapidement pas mal d’informations DNS sur un domaine donné.

En plus d’informations “basiques” comme les MX etc.. il permet également de faire des recherches sur Google ainsi que de la BruteForce…

Il s’uffit d’installer quelques libs comme libtest-www-mechanize-perl et libnet-netmask-perl

Et comme un screenshot résume souvent mieux:

/!\ Trop de requètes sur Google peut provoquer un blacklistage temporaire.

En gros, shc permet de compiler un script shell…et donc d’obtenir un binaire executable (portable avec l’option -r).

L’avantage principal, c’est surtout qu’il devient plus difficile de “voir” le contenu du script…Cela permet de décourager ou de ralentir les curieux…

On peut donc l’utiliser par example pour compliquer la lecture des scripts qui contiennent des mots de passe…

/!\ Il doit être possible avec des debuggers ou des “ps” etc… d’obtenir le code source.. voir même peut être de déterminer la clé de chiffrement…mais disons que c’est toujours un peu mieux que le pass complètement en clair dans le .sh quand il n’y a vraiment pas le choix et que ce n’est pas pour protéger le lançement de missiles nucléaires…

$ sudo apt-get install shc

$ cat toto.sh

#!/bin/sh

echo ataatatataat

$ shc -r -f toto.sh

$ ls |grep toto

toto.sh

toto.sh.x

toto.sh.x.c

$ ./toto.sh.x

ataatatataat

$ strings toto.sh.x | grep ataa

$

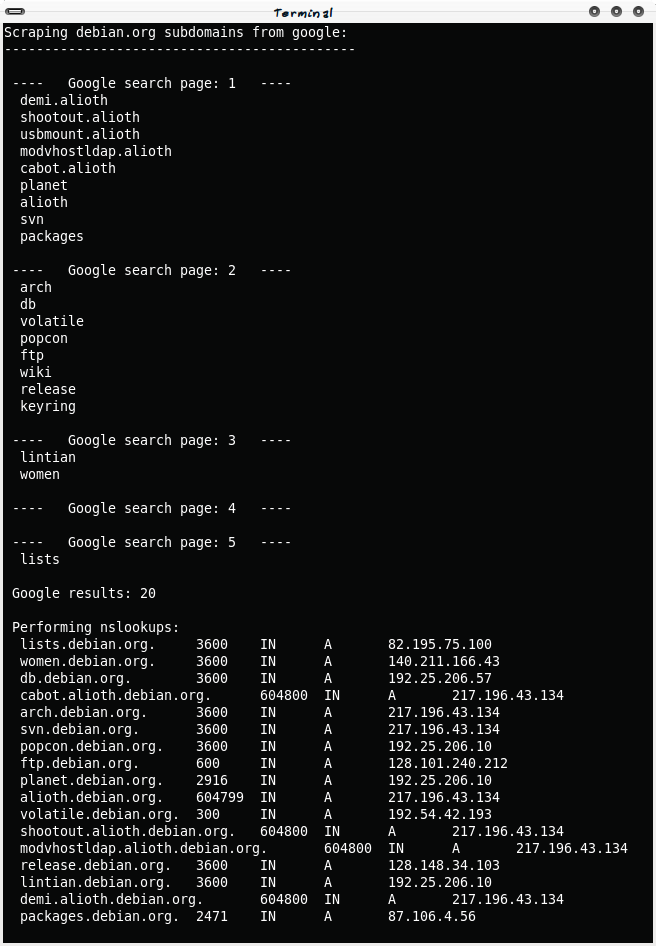

PosteRazor développé par Alessandro Portale et une petite application GPL permettant de transformer une photo en un poster composé de plusieurs pages.

On choisi l’image, la taille du poster (nombre de pages A4 par exemple), la disposition etc.. et on obtient un fichier pdf qu’il n’y a plus qu’à imprimer.

Exemple avec mon 1er test:

Pour de “vrais” exemples de ce que çà donne, voir par exemple ici et là.

Il y a plusieurs sites ou applications semblables, PosteRazor est juste le premier que j’ai trouvé qui fonctionne direct sous Ubuntu en étant GPL…

Ordb a cessé son activité en 2006 (cf ce billet)……Mais depuis 2 jours, leurs serveurs DNS répondent une IP pour tout sous domaine demandé. Ceci a pour conséquence de ne laisser passer aucun mail pour ceux qui auraient oubliés d’enlever relays.ordb.org de la liste des RBLs de leur serveur AntiSpam.

$ dig 1.2.3.4.relays.ordb.org +short

127.0.0.2

$ dig 11.222.3.4444.relays.ordb.org +short

127.0.0.2

$

L’info sur Slashdot:

At noon today (Eastern Standard Time), the long dead ORDB spam identification system began returning false positives as a way to get sleeping users to remove the ORDB query from their spam filters. The net effect: all mail is blocked on servers still configured to use the ORDB service, which was taken out of commission in December of 2006. So if you’re not getting any mail, check your spam filter configuration!"